Fact checking

Qualcuno ha scoperto una nuova vulnerabilità sul sito del M5S e potrebbe finire molto male

Giovanni Drogo 29/11/2017

Dopo il dramma dei “sicari informatici” di agosto una nuova minaccia incombe sul sito del M5S, oggi come allora le responsabilità sono di chi ha creato – per uno dei principali partiti italiani – un sito pieno di bug, errori e vulnerabilità. E il Popolo del Web ke faaa?? Lo hackera?

Mentre il PD e il MoVimento 5 Stelle se le danno di santa ragione sulle fake news qualcuno ha scoperto qualcosa di preoccupante nel sito del MoVimento 5 Stelle. Che il sistema operativo dei 5 Stelle abbia più di qualche problema di sicurezza è cosa nota. Già in passato diversi “hacker buoni” hanno segnalato l’esistenza di falle ed errori nel codice che – se opportunamente sfruttati – avrebbero consentito di intervenire nelle votazioni su Rousseau di fatto falsandone l’esito. Il problema a quanto pare esiste ancora, anche se la procedura è un’altra: Local File Inclusion To Remote Command Execution.

La nuova vulnerabilità scoperta sul sito del MoVimento 5 Stelle

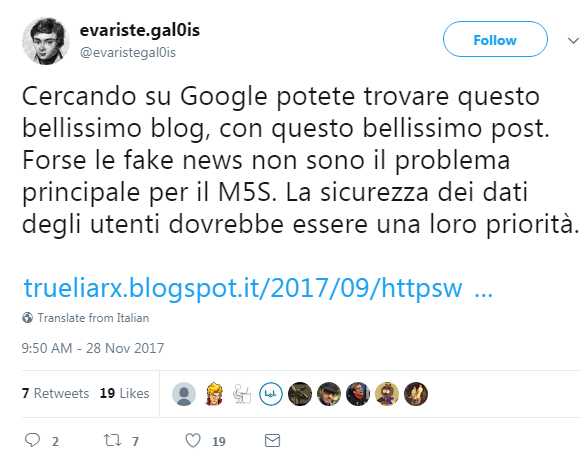

Non che la cosa rappresenti un grosso problema per il M5S, a volte ci pensa direttamente Grillo a intervenire nei voti online per annullarli secondo la convenienza. Qualche giorno fa l’utente Evariste.Gal0is, uno degli hacker che aveva segnalato le vulnerabilità di Rousseau, ha twittato il link di un blog dove viene evidenziata l’esistenza di una falla sul sito del MoVimento 5 Stelle. Il blog trueliarx è ospitato sulla piattaforma Blogger e l’autore del post si firma Leonardo Armando Iarrusso.

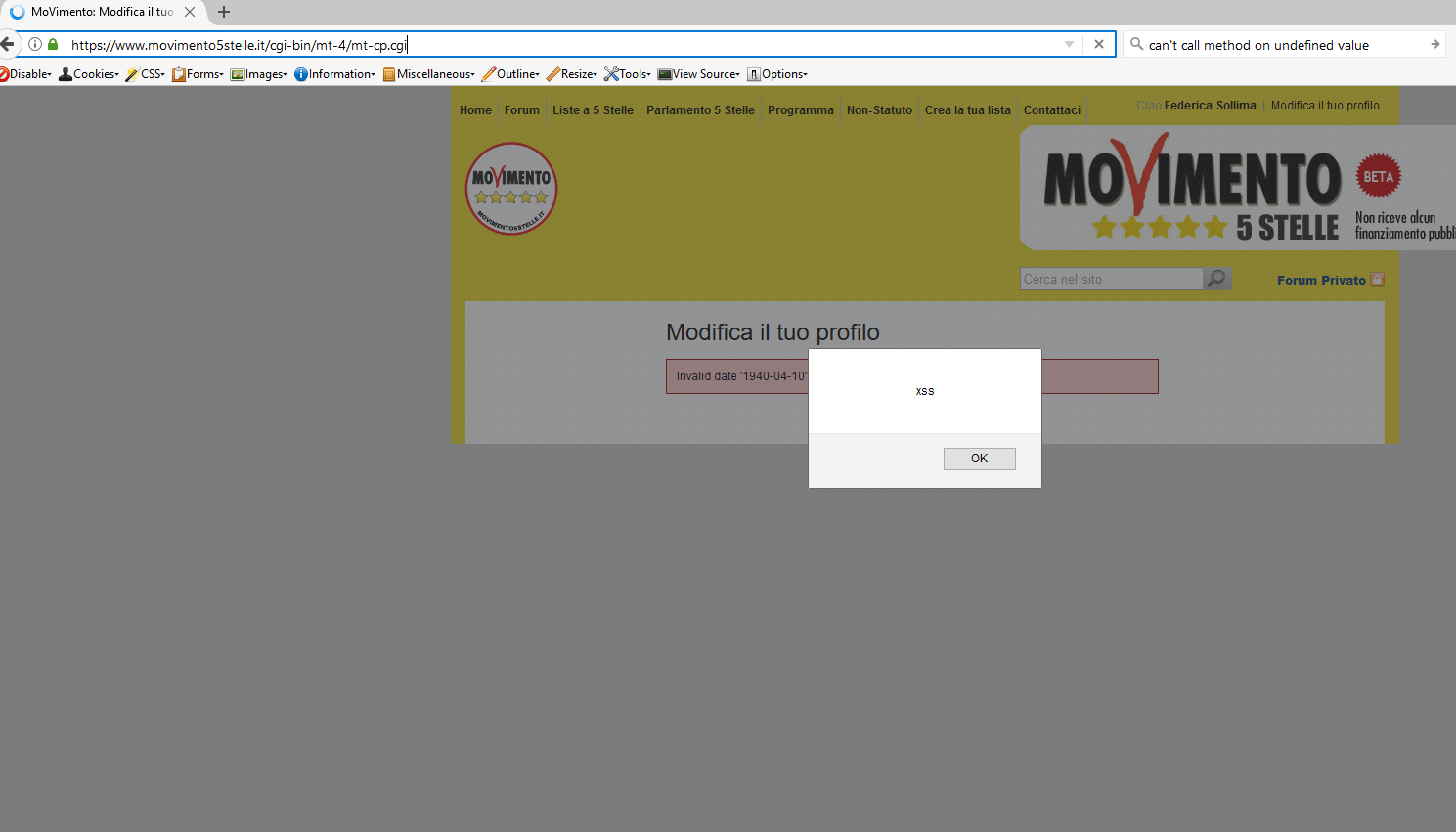

Quello che è stato scoperto è l’esistenza di una vulnerabilità di tipo Local File Inclusion che dà luogo alla possibilità per un attaccante di specificare che file includere durante il caricamento di una pagina web. Si tratta di una vulnerabilità che – se sfruttata – potrebbe consentire ad esempio nella peggiore delle ipotesi di compromettere l’intera struttura Web su cui si fonda il MoVimento 5 Stelle. Nonostante le rassicurazioni date ad agosto da Beppe Grillo nel famoso post contro “i sicari informatici” il sistema operativo del M5S non è ancora al sicuro. Ad occuparsene dovrebbe essere – in teoria – Davide Casaleggio il cui compito è proprio quello di garantire la sicurezza e il funzionamento del sito di Grillo e quello dell’Associazione Rousseau. Il problema è che il sito del MoVimento 5 Stelle è pieno di bug e non è aggiornato.

È il momento di rottamare il sito del MoVimento 5 Stelle?

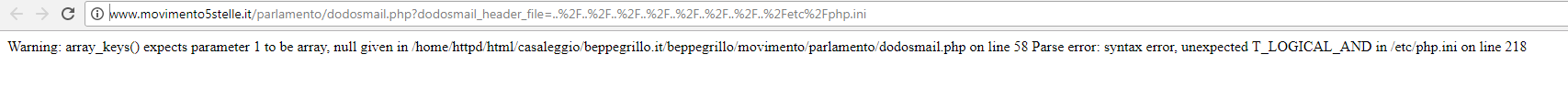

La possibilità di un exploit della vulnerabilità LFI che consenta una Remote Command Execution (RCE) peraltro è nota. Se ne parla ad esempio su su exploit-db dove vengono illustrate le modalità con le quali si potrebbe utilizzare l’inserimento e l’esecuzione di un codice “estraneo” per poter ottenere il controllo di un sito. Ad esempio nel caso del M5S sarebbe teoricamente possibile non solo vedere in chiaro i file di sistema, la lista dei processi e altri file di configurazione (e probabilmente anche le password del database) ma anche far eseguire un comando all’interno dei server.

Un esempio di LFI con dodosmail.php sul sito del MoVimento

In sostanza se qualcuno volesse includere un determinato file che si trova sul server del sito potrebbe riuscire a farlo caricare e interpretare come porzione di codice PHP. Una volta “iniettato” il codice PHP nel server tutto dipenderà da cosa farà fare al server quel particolare pezzo di codice estraneo al sito.

È in teoria possibile modificare il numero di cellulare di un dato profilo [Fonte]

Dal momento che si tratta di una vulnerabilità nota non c’è alcuna ragione sensata per cui quell’errore debba ancora essere presente sul sito del MoVimento. A cinque giorni dalla segnalazione di evariste.gal0is l’exploit è ancora tecnicamente possibile