FAQ

Meltdown e Spectre: i bug di Intel che mettono a rischio i pc

neXtQuotidiano 05/01/2018

Un problema di sicurezza affligge i processori di Intel, AMD e ARM: un malintenzionato potrebbe accedere alla memoria sottraendo password, dati delle email, foto e documenti

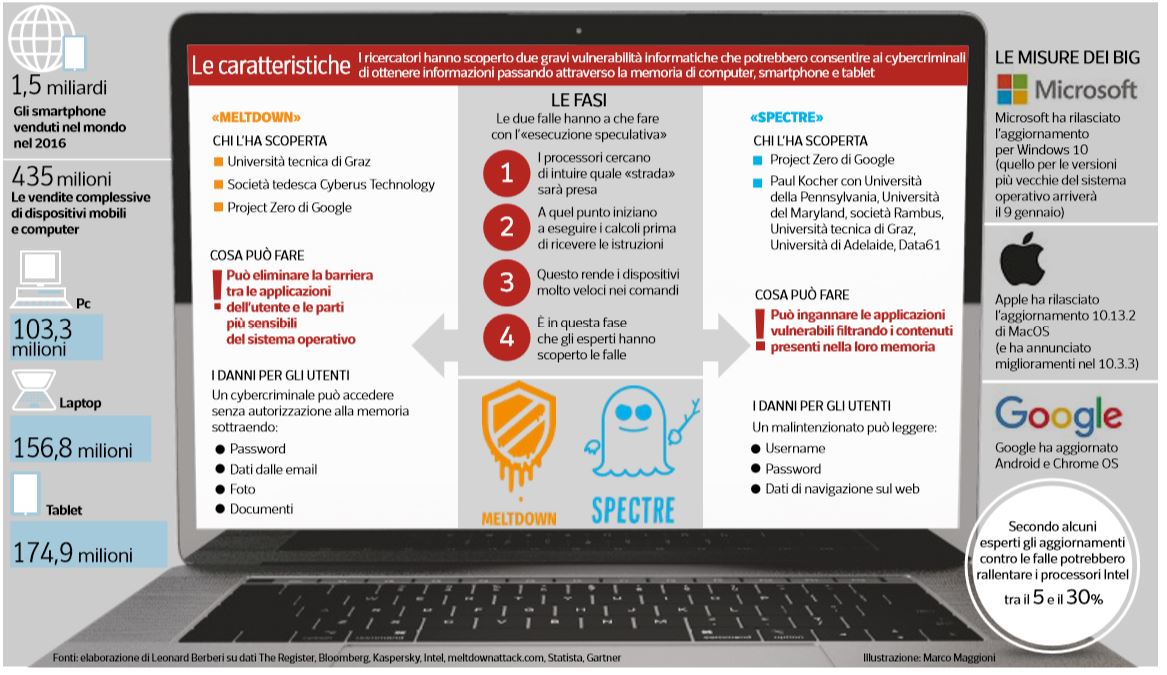

Due falle ai sistemi di sicurezza di tutti i processori, cioè le apparecchiature da cui dipendono i pc prodotti negli ultimi 10 anni, insieme agli smartphone e ai tablet in circolazione, insieme ad altri prodotti come smart tv, console per videogiochi e auto connesse, nominate Meltdown e Spectre. A scoprirle sono stati tre gruppi di ricercatori di sicurezza informatica, compreso Project Zero di Google. Il (doppio) problema risiede nei processori di Intel, Arm e Amd: praticamente ogni processore che garantisce il funzionamento di tutti i dispositivi di Microsoft, Apple o Android commercializzati negli ultimi dieci anni e dei sistemi cloud su cui vengono ospitati i server. Spiega l’infografica sul Corriere della Sera che un attacco può eliminare la barriera tra le applicazioni dell’utente e le parti più sensibili del sistema operativo o ingannare le applicazioni vulnerabili filtrando i contenuti presenti nella loro memoria.

L’infografica del Corriere della Sera sul bug di Intel (5 gennaio 2018)

In questo modo, in teoria, un malintenzionato potrebbe accedere alla memoria sottraendo password, dati delle email, foto e documenti. Per Raoul Chiesa, guru della cybersecurity, sentito dall’ANSA “la vulnerabilità è probabilmente la più grave di questi ultimi anni” e potrebbe avere conseguenze maggiori di quelle ipotizzate finora. Windows, Apple e Linux hanno rilasciato aggiornamenti che rattoppano la falla, così come ha fatto Google per Android e gli altri suoi prodotti. Questi aggiornamenti proteggono gli utenti, ma potrebbero rallentare i computer. Secondo alcuni esperti i processori sarebbero dal 5 al 30% più lenti, ma anche in questo caso i produttori di chip ridimensionano, parlando di un impatto “non significativo”. Le patch, a cui stanno lavorando i tre colossi Usa che sono il sinonimo di microchip a livello globale, possono “mitigare” il rischio di un attacco degli hackers ai sistemi di sicurezza della rete globale dei pc e degli smartphone. Lo sostiene, secondo il Financial Times, il Cert, la Carnagie Mellon University, appoggiata dal dipartimento Usa alla Sicurezza nazionale, la quale in un primo tempo aveva invece sostenuto che le patch non bastavano e che l’unico rimedio era cambiare completamente la rete hardware dei processori di pc e smartphone. Tuttavia, secondo il Cert, la patch è in grado di mitigare il rischio di un attacco hardware ma non di risolvere completamente il problema. Nel suo warning iniziale il Cert aveva sostenuto che le aziende non avevano alternativa alla costosa sostituzione della Cpu (il processore che è il cuore dei computer). “Per cancellare completamente la vulnerabilità – aveva detto il Cert – occorre rimpiazzare completamente l’hardware della Cpu fallata”.